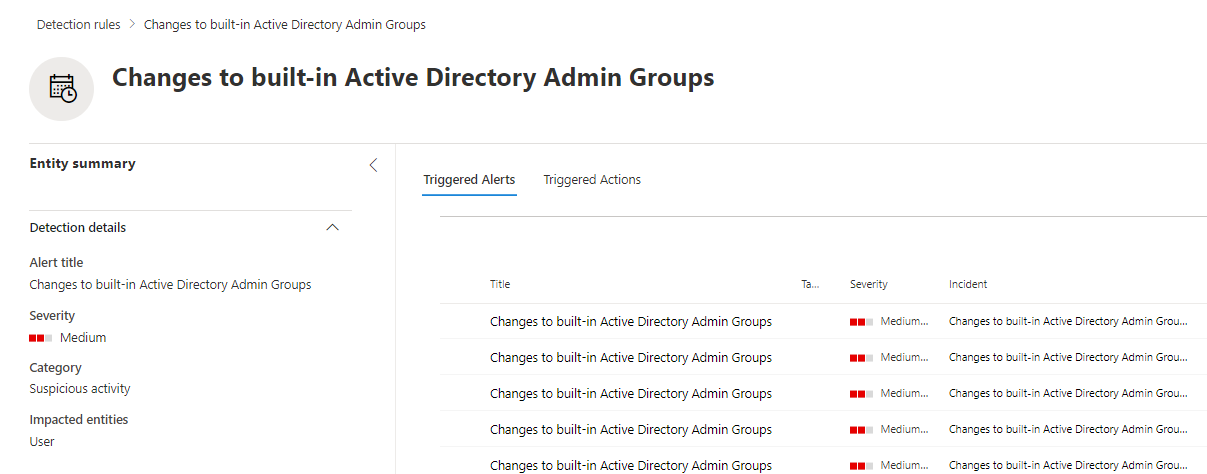

Änderungen an sensitiven on-Prem Gruppen mit MDI alarmieren

Microsoft Defender for Identity ist ein mächtiges Werkzeug wenn es darum geht Änderungen an Benutzern und Gruppen im on-prem Active Directory zu identifizieren. Wenn man diese Daten im Microsoft 365 Defender Portal mittels Advanced Hunting analysiert und Custom Detection Rules nutzt kann man sehr einfach ein Change Tracking für sensitive Accounts etablieren.

Wenn du ein on-prem Active Directory beschützt sind Änderungen an hochprivilegierten Gruppen ein großes Risiko. Microsoft selbst definiert einen Teil dieser Gruppen in der Dokumentation zu Active Directory Domain Services in in der Defender for Identity Dokumentation werden zusätzliche Gruppen genannt. Insgesamt sind dies 17 Gruppen bei denen Änderungen überwacht werden sollten.

Automatisch C2 traffic auf Endgeräten erkennen

Defender for Identity, Npcap und Windows Server 2022

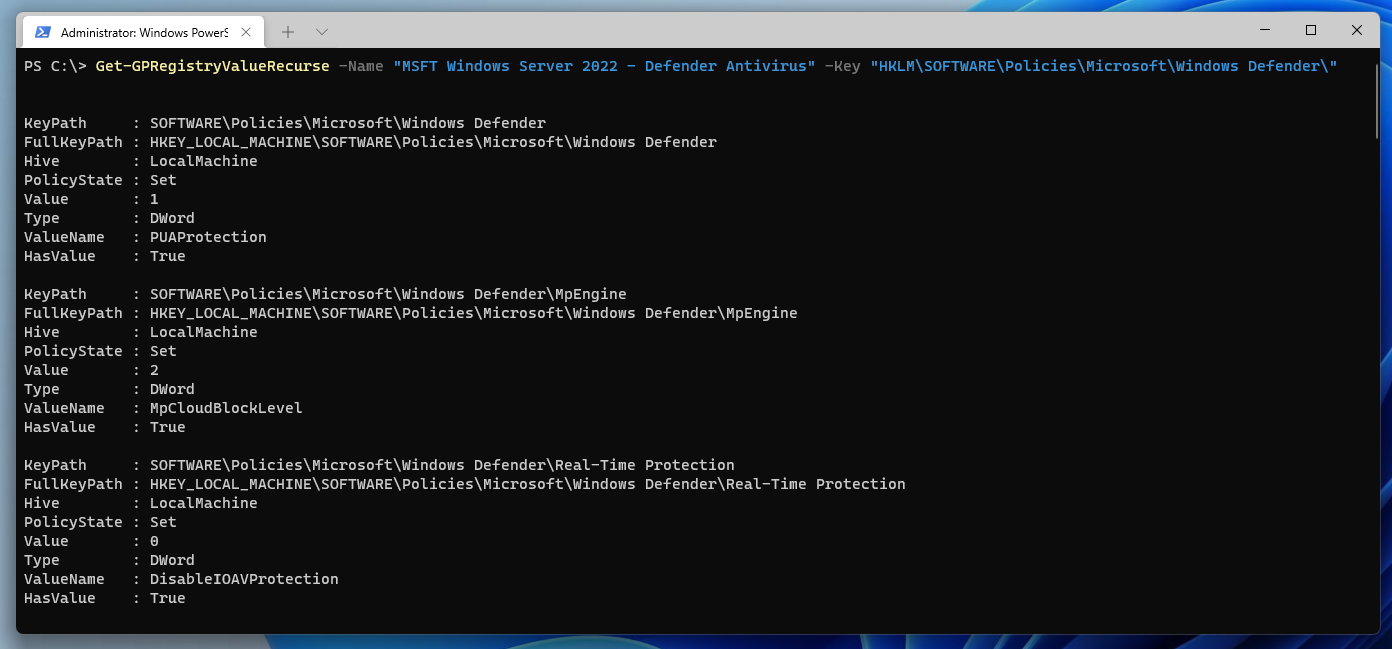

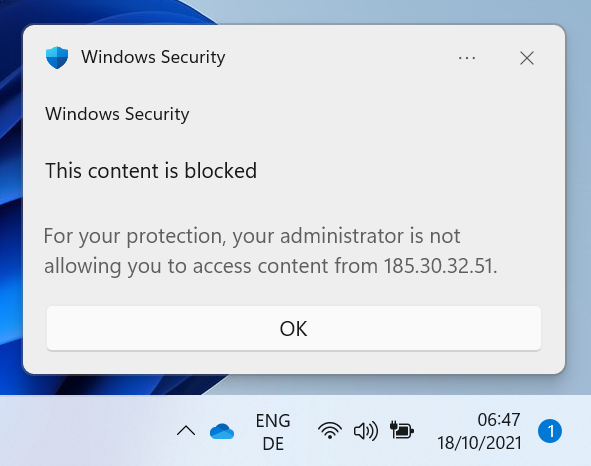

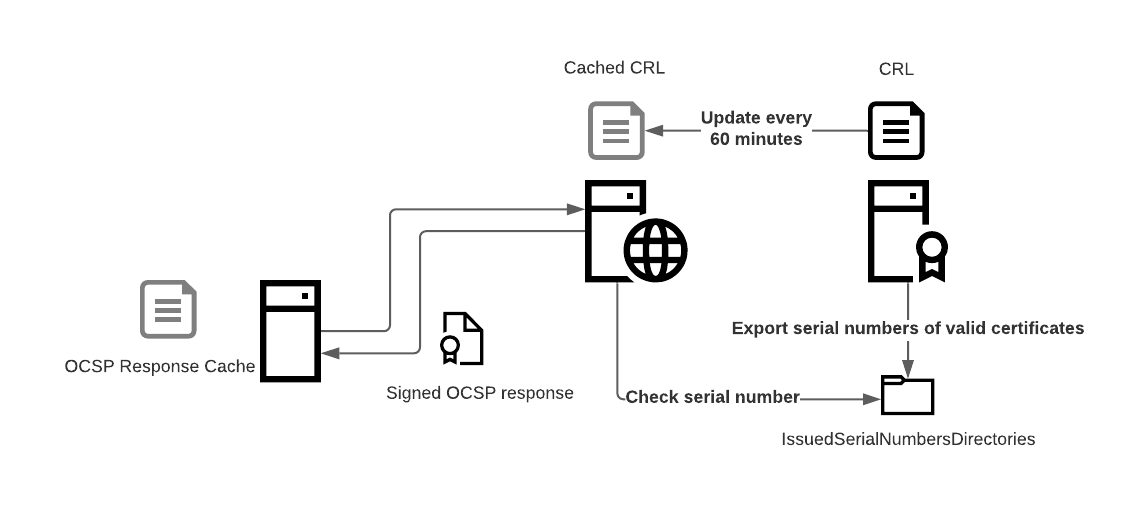

Microsoft Defender for Identity ist ein sehr hilfreiches Tool um einen tiefen Einblick in eine Active Directory Umgebung zu erlangen. Die, auf jedem Domain Controller installierten, Agents sammeln dabei unter anderem Informationen direkt aus dem Netzwerkverkehr des Servers und leiten diese an Microsoft Defender weiter.

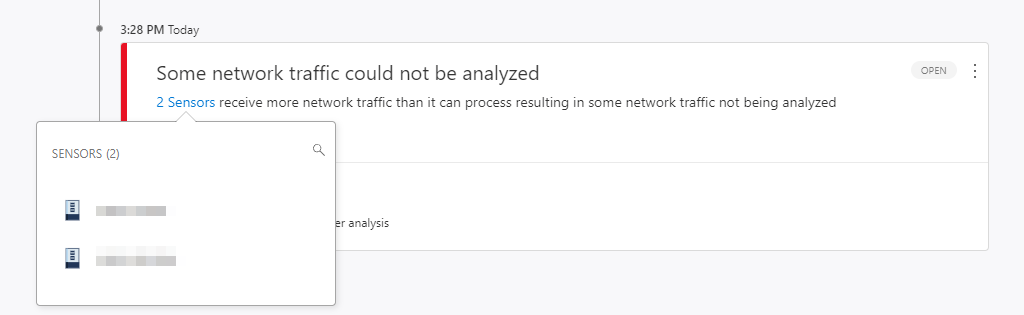

Für die Analyse nutzt der Agent standardmäßig den WinPcap Treiber. Dieser führt auf einem Windows Server 2022 schon bei mäßiger Auslastung zu folgender Fehlermeldung:

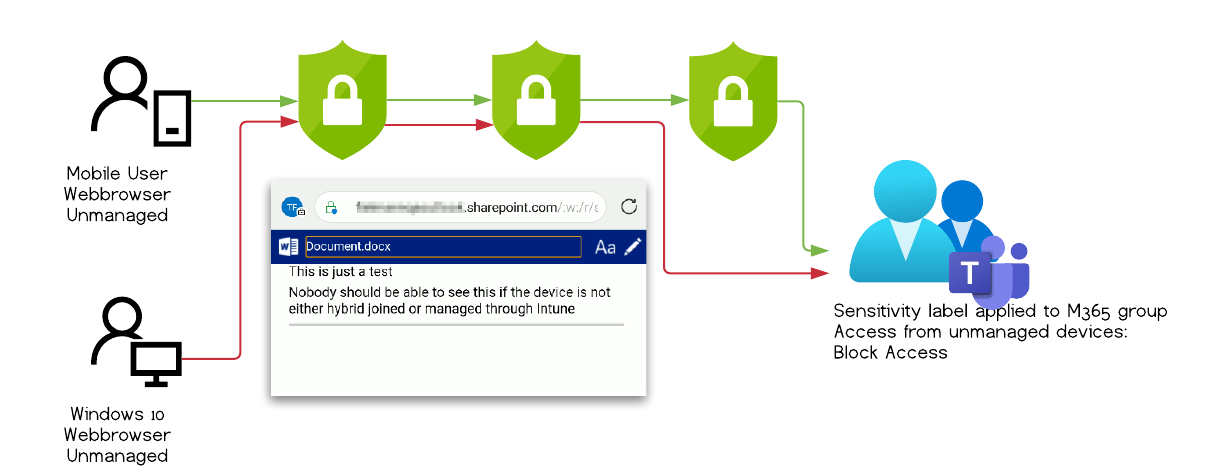

Bypass sensitivity label restrictions with mobile Edge and conditional access policies

Vulnerability assesment by MSRC

| Severity | Important |

| Security Impact | Security Feature Bypass |

Scope of the security vulnerability

This article describes a security vulnerability that allowed an authenticated Microsoft 365 user to bypass additional protective measures based on sensitivity labels to download content to an unmanaged device. The user could not access files that she otherwise would not have access to.

If you don’t want a recap on what sensitivity labels are or how to setup the environment you can skip ahead to the test result or to the findings.