TIL BitLocker + YubiKey = ❤️

TIL ist eine Blogreihe in der ich (für mich) interessante Erkenntnisse dokumentiere.

Diese Erkenntnisse ist eventuell schon hundertfach im Internet dokumentiert. Aber damit ich es wiederfinde habe ich es hier nochmal aufgeschrieben.

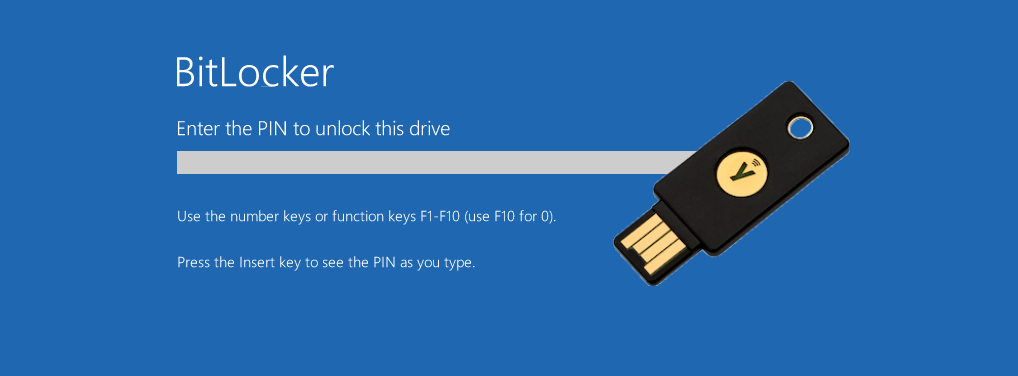

BitLocker bietet auf Computern mit Windows 10 Professional eine bequeme Möglichkeit die Festplatte zu verschlüsseln.

Ein YubiKey ist meine Wahl für die passwortlose Anmeldung am Entra ID (Azure AD).