Mehr Azure MFA mit NPS

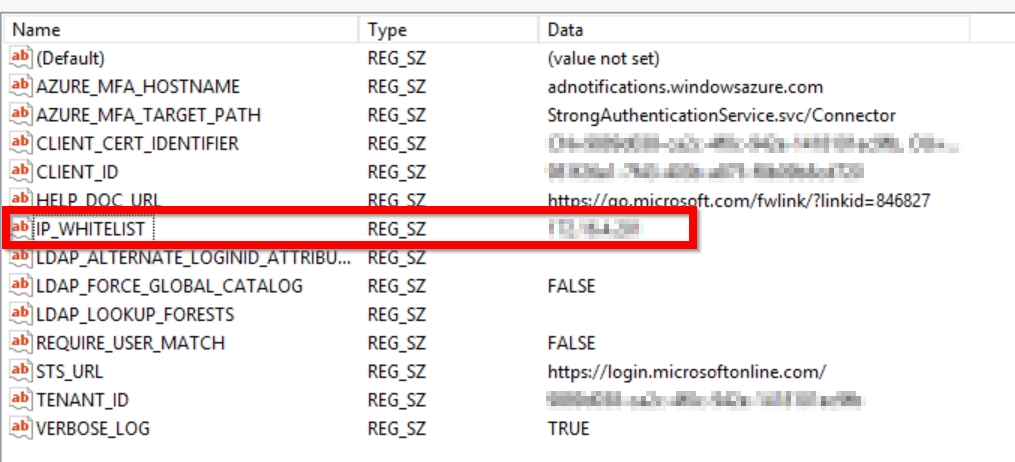

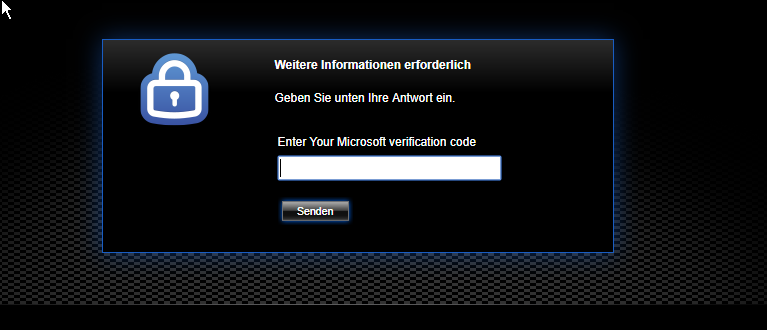

Gestern hatte ich hier etwas zum Thema Azure MFA, NPS und Netscaler geschrieben.

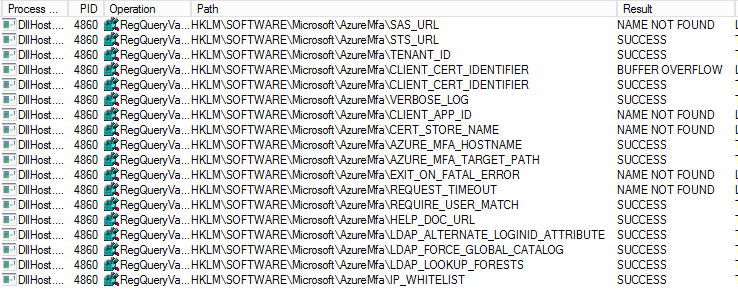

Ein großer Nachteil der bisherigen Implementierung ist, dass alle RADIUS Requests nun durch das MFA Plugin geprüft werden. Es ist nicht möglich mit dem Regelsatz des RADIUS Servers Einfluss darauf zu nehmen. So scheint es so, dass es nicht möglich ist den NPS auch für andere Zwecke wie z.B. WLAN zu nutzen.

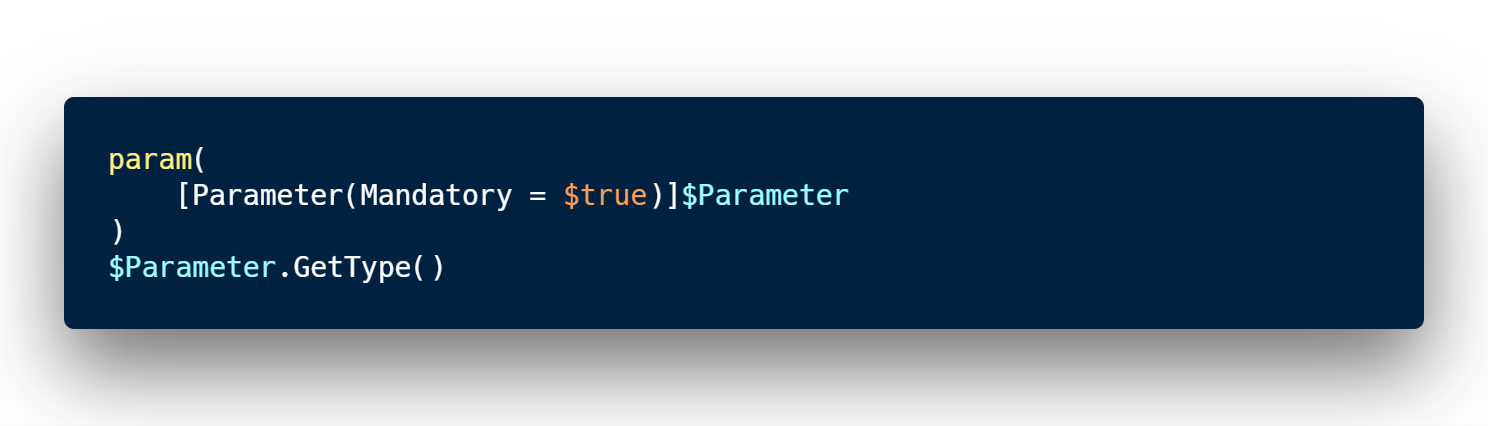

Ausgehend davon haben Fabian und ich angefangen die Dokumentation zu durchgraben und sind auf zwei Ansätze gestoßen: